1、传播方式

邮件附件:病毒通过伪装成正常文件的邮件附件,诱导用户点击下载并执行。

网络共享:病毒通过共享文件夹、P2P网络等途径传播。

网页挂马:病毒通过攻击网站,将恶意代码植入网页中,当用户访问该网页时自动下载并执行病毒。

移动设备:病毒通过U盘、移动硬盘等移动存储设备传播。

2、感染方式

系统漏洞:病毒利用操作系统或应用程序的漏洞进行感染。

社会工程学:病毒通过伪造对话框、错误提示等方式,诱导用户执行病毒程序。

自动运行:病毒通过注册表、启动项等途径实现自动运行。

3、破坏行为

数据破坏:病毒删除、修改、加密用户数据,导致数据丢失或损坏。

系统破坏:病毒破坏操作系统文件,导致系统崩溃、无法启动等。

资源占用:病毒大量占用系统资源,导致系统运行缓慢、死机等。

网络攻击:病毒利用感染的服务器发起DDoS攻击、僵尸网络攻击等。

4、隐藏手段

进程隐藏:病毒通过Hook技术、Rootkit等手段隐藏自身进程。

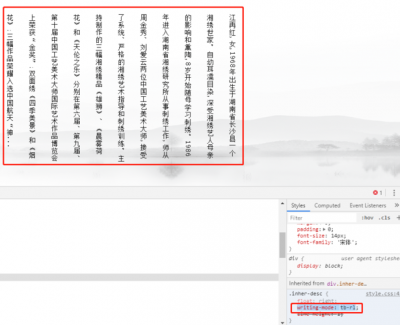

文件隐藏:病毒将自身文件设置为隐藏属性,避免被发现。

注册表隐藏:病毒修改注册表项,实现自启动和驱动加载。

5、自我保护

反调试:病毒检测到调试器运行时自动终止或进入死循环。

反杀毒软件:病毒通过关闭杀毒软件、修改杀毒软件配置等手段逃避查杀。

文件修复:病毒在被删除或损坏后,自动修复自身文件。

6、更新升级

域名请求:病毒通过请求指定域名获取更新地址。

HTTP请求:病毒通过HTTP协议从指定URL下载更新文件。

P2P传输:病毒通过P2P网络与其他感染者交换更新信息。

7、跨平台感染

多操作系统:病毒支持Windows、Linux等多种操作系统。

多架构:病毒支持x86、x64等多种处理器架构。

多语言:病毒支持多种编程语言编写的代码。

美国服务器的病毒特征包括传播方式、感染方式、破坏行为、隐藏手段、自我保护、更新升级和跨平台感染等多个方面。

原创文章,作者:未希,如若转载,请注明出处:https://www.kdun.com/ask/614568.html