Kali Linux是一款基于Debian的Linux发行版,专门用于网络安全和渗透测试,它包含了许多强大的工具,可以帮助我们进行网络分析,包括数据包嗅探、扫描、漏洞评估等,本文将介绍如何在Kali Linux中进行网络分析。

1. 安装网络分析工具

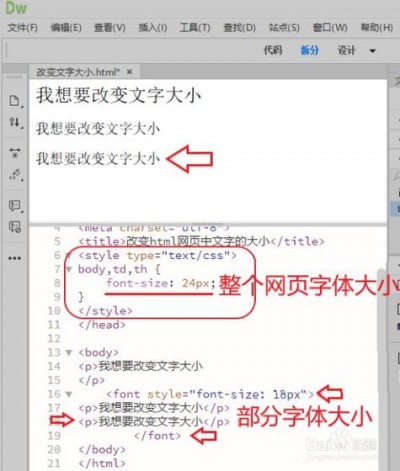

在Kali Linux中,我们可以使用Wireshark、Nmap、Aircrackng等工具进行网络分析,我们需要安装这些工具,打开终端,输入以下命令:

sudo aptget update sudo aptget install wireshark nmap aircrackng安装完成后,我们可以在应用程序菜单中找到这些工具。

2. 数据包嗅探

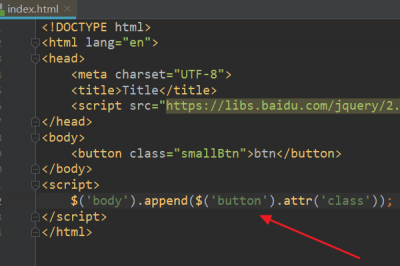

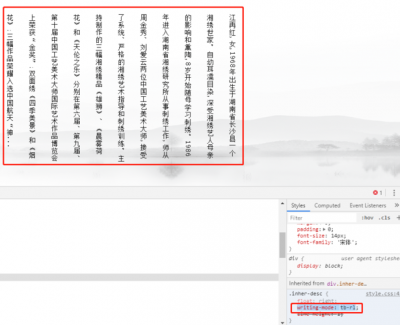

数据包嗅探是一种捕获和分析网络数据包的方法,在Kali Linux中,我们可以使用Wireshark进行数据包嗅探,以下是如何使用Wireshark进行数据包嗅探的步骤:

1、打开Wireshark,选择要捕获数据包的网络接口。

2、设置过滤器,以便只显示感兴趣的数据包,我们可以设置过滤器为“ip.dst == 8.8.8.8”,以便只显示目标地址为8.8.8.8的数据包。

3、开始捕获数据包,此时,Wireshark将显示捕获到的数据包。

4、分析数据包,我们可以查看数据包的各个字段,如源地址、目标地址、协议类型等,以便了解网络通信的情况。

5、停止捕获数据包,在Wireshark界面上,点击“停止”按钮即可停止捕获数据包。

3. 网络扫描

网络扫描是一种检测网络上主机和服务的方法,在Kali Linux中,我们可以使用Nmap进行网络扫描,以下是如何使用Nmap进行网络扫描的步骤:

1、打开终端,输入以下命令启动Nmap:

nmap sn 192.168.1.0/24sn表示进行ping扫描,192.168.1.0/24表示要扫描的IP地址范围。

2、Nmap将显示扫描结果,包括在线主机、操作系统类型等信息。

3、根据需要,我们可以使用其他Nmap功能,如端口扫描、服务版本检测等,输入以下命令进行端口扫描:

nmap p 165535 192.168.1.1p表示指定端口范围,192.168.1.1表示要扫描的目标主机。

4、Nmap将显示目标主机上开放的端口及其状态。

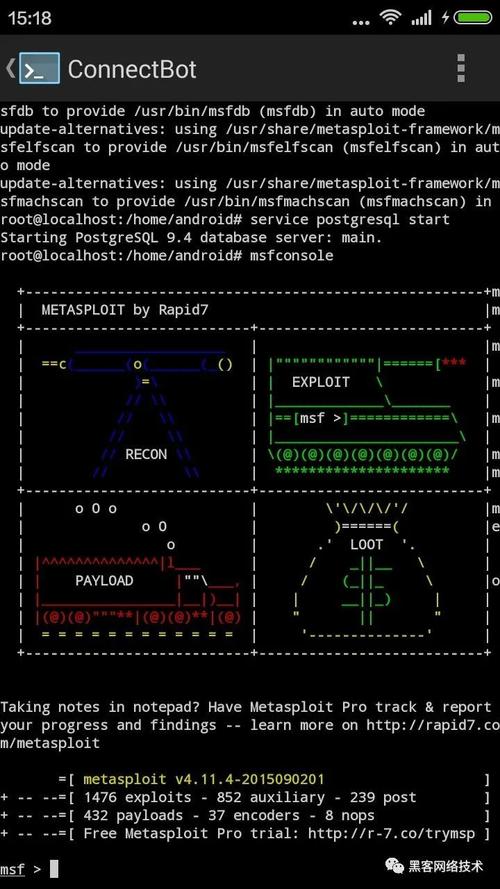

4. 漏洞评估

漏洞评估是一种检测网络设备和服务中漏洞的方法,在Kali Linux中,我们可以使用Aircrackng进行漏洞评估,以下是如何使用Aircrackng进行漏洞评估的步骤:

1、打开终端,输入以下命令启动Aircrackng:

airmonng start wlan0 airodumpng wlan0monwlan0表示要监控的网络接口,wlan0mon是Aircrackng创建的虚拟无线网络接口。

2、Aircrackng将显示附近的无线网络信息,选择一个目标无线网络,输入以下命令进行监听:

airodumpng c ESSID bssid BSSID w output wlan0monESSID表示目标无线网络的名称,BSSID表示目标无线网络的MAC地址,output是保存捕获到的数据包的文件名。

3、Aircrackng将开始监听目标无线网络的数据包,当有客户端连接到目标无线网络时,我们可以捕获到其握手数据包,这些数据包可能包含有关客户端身份的信息,如密码等。

4、根据需要,我们可以使用其他Aircrackng功能,如暴力破解、字典攻击等,输入以下命令进行暴力破解:

aircrackng output01.cap a2 b BSSID w password.lst ignorestdin stdout | tee output02.logoutput01.cap是之前捕获到的数据包文件,a2表示使用WPA2加密算法,BSSID是目标无线网络的MAC地址,password.lst是包含可能的密码列表的文件,Aircrackng将尝试使用列表中的密码进行破解,并将结果输出到output02.log文件中。

5、如果破解成功,我们可以获取到目标无线网络的密码,从而访问其内部网络资源。

FAQs

问题1:如何设置Wireshark过滤器?

答:在Wireshark界面上,点击“过滤”按钮,然后输入过滤器表达式即可设置过滤器,我们要设置一个过滤条件为“源地址等于192.168.1.1”,可以输入“src host 192.168.1.1”,我们还可以使用逻辑运算符(如AND、OR)组合多个过滤条件,我们要同时满足“源地址等于192.168.1.1”和“协议类型等于TCP”的条件,可以输入“src host 192.168.1.1 and tcp”。

问题2:如何在Nmap中指定扫描范围?

答:在Nmap命令中,我们可以使用CIDR表示法指定扫描范围,我们要扫描192.168.1.0/24这个IP地址范围,可以在命令中输入“nmap sn 192.168.1.0/24”。/24表示子网掩码为255.255.255.0的C类IP地址范围,除了CIDR表示法外,我们还可以使用其他格式表示扫描范围,如单个IP地址、IP地址范围等,我们要扫描IP地址为192.168.1.1的目标主机,可以在命令中输入“nmap sn 192.168.1.1”。